今天要介紹的是 Microsoft Vulnerable Driver Blocklist,這是自最新版 Windows 10 和 Windows 11 開始引入的功能。

光看名字,你可能會想:既然微軟知道這些驅動程式(Driver)有漏洞,為什麼不乾脆直接禁止它們執行呢?實際上,如果隨意禁用廠商的驅動程式,會嚴重影響使用者體驗。

例如,更新後可能會出現某些硬體無法運作或某些軟體無法使用的情況,這樣用戶只會怪罪升級問題,而不會追究廠商為何沒新的驅動。此外,一些廠商可能已經倒閉或停止更新。這些原因導致微軟無法直接禁止漏洞驅動,而是採用了 Block List 的方式,作為在安全性和使用者體驗之間的妥協方案。

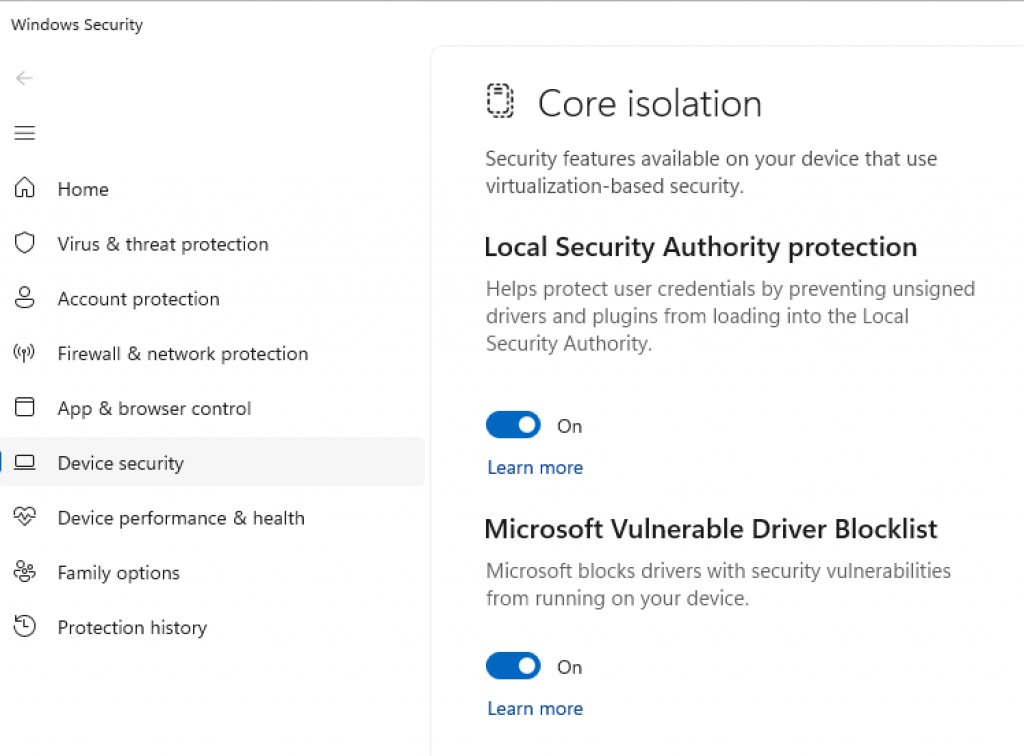

如何開啟這個設定你可以到 Windows Security → Device Security 中找到

簡單來說,驅動程式(Driver)是非常接近系統核心(kernel)的程式,因此當驅動程式出現漏洞時,攻擊者便可以利用這些漏洞進行程式碼執行,或是關閉防毒軟體等操作。這類攻擊現今有個專有縮寫:BYOVD(bring your own vulnerable driver)攻擊。許多攻擊者會將存在漏洞的驅動程式安裝到受害者的電腦,藉此達成權限提升,或是植入更底層的後門。

相關新聞你可以從這邊找,像是 UNC3944, UNC2970, Ransomware groups, APT41 等等都有用這招。

https://www.sangfor.com/farsight-labs-threat-intelligence/cybersecurity/what-is-byovd-attacks-2023

如果你想知道這種 vulnerable driver 的清單,你可以從微軟這邊找到,他們有整理一份:https://learn.microsoft.com/en-us/windows/security/application-security/application-control/app-control-for-business/design/microsoft-recommended-driver-block-rules#vulnerable-driver-blocklist-xml